随着互联网技术的飞速发展,Web前端技术在我们的日常生活中扮演着越来越重要的角色。然而,Web前端的安全问题也日益凸显,尤其是CSRF(跨站请求伪造)和点击劫持等攻击手段,给用户带来了极大的安全隐患。本文将从Web前端安全防护的角度,详细介绍如何防止CSRF、点击劫持等攻击,以保障用户信息安全。

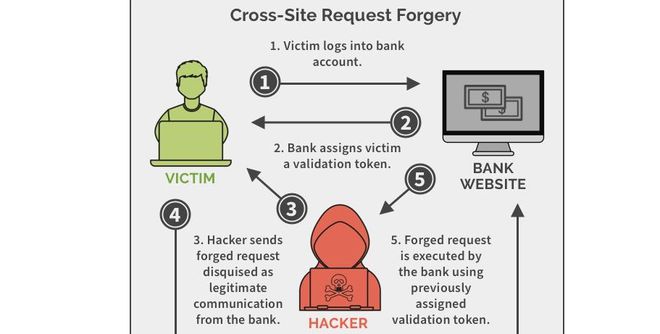

CSRF(Cross-Site Request Forgery)攻击,即跨站请求伪造攻击,是一种常见的Web安全漏洞。攻击者通过诱导用户在已登录的网站上执行恶意操作,从而实现非法获取用户信息或执行操作的目的。

在Web前端页面中,为每个表单元素添加一个CSRF令牌,该令牌的唯一性保证了只有拥有该令牌的用户才能提交表单。服务器在接收到表单提交请求时,会验证CSRF令牌的有效性,从而防止CSRF攻击。

在服务器端,验证HTTP请求的段,确保请求来自合法的域名。如果Referer字段为空或不符合预期,则拒绝该请求,从而避免CSRF攻击。

限制Web前端页面中表单的提交方法,如只允许POST请求,禁止GET请求。这样,即使攻击者诱导用户点击恶意链接,也无法通过GET请求执行恶意操作。

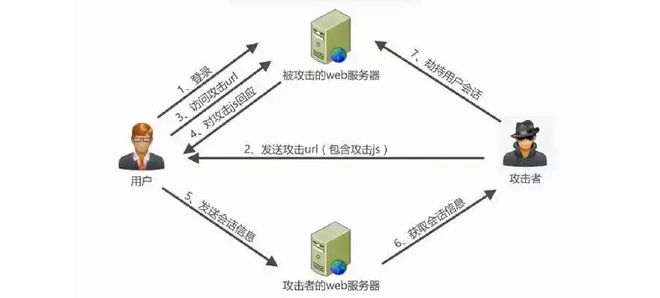

点击劫持(Clickjacking)攻击,是指攻击者将恶意链接或按钮叠加在合法网站之上,诱导用户点击恶意链接或按钮,从而实现非法目的。这种攻击手段隐蔽性强,用户很难察觉。

在服务器端,设置部,限制其他网站对当前网页的嵌套。具体来说,可以将X-Frame-Options设置为DENY,禁止其他网站嵌套当前网页;或者设置为SAMEORIGIN,只允许同源网站嵌套当前网页。

在Web前端页面中,使用iframe嵌套自身,并在iframe中加载合法内容。这样,即使攻击者将恶意链接叠加在iframe之上,也无法对用户造成影响。

XSS(Cross-Site Scripting)攻击,即跨站脚本攻击,是指攻击者通过在网页中注入恶意脚本,从而实现非法获取用户信息或执行操作的目的。为了防止XSS攻击,可以采取以下措施:

(1)对用户输入进行过滤和转义,避免将用户输入直接插入到HTML页面中。

SQL注入攻击,是指攻击者通过在用户输入中注入恶意SQL代码,从而实现对数据库的非法操作。为了防止SQL注入攻击,可以采取以下措施:

(1)使用预处理语句或参数化查询,避免将用户输入直接拼接到SQL语句中。

总之,W必博首页eb前端安全防护是保障用户信息安全的重要环节。通过采取CSRF、点击劫持等攻击的防护措施,以及其他Web前端安全防护措施,可以有效降低Web前端安全风险,为用户提供更加安全、可靠的互联网服务。

特别声明:以上内容(如有图片或视频亦包括在内)为自媒体平台“网易号”用户上传并发布,本平台仅提供信息存储服务。

146亿元!胖东来最新宣布!叶国富、于东来首次会面,于东来:要对人好,要把产品做好......

爆冷击败沙特!印尼FIFA排名上涨5位创近14年新高,近3年暴涨50位

前实习生遭字节跳动起诉,线万块GPU数据中心 马斯克为打败OpenAI竭尽全力

湾区黄金枢纽之上,有灵魂与底蕴的「世界庄园」广佛新世界,打版第四代高质量住宅!

苹果16年前专利揭示Vision Pro头显雏形 其设计预示最终产品形态